Разграничение прав доступа — один из ключевых элементов построения управляемого финансового контура компании. Оно фиксирует, кто инициирует операции, кто их проверяет и кто принимает окончательные решения. Без такого разделения контроль становится формальным, а ключевые процессы — уязвимыми.

В статье разберем, как выстроить систему разграничения прав доступа: какие подходы используются, какие ошибки допускают компании и что учесть при настройке, чтобы обеспечить контроль и управляемость. Отдельно рассмотрим настройку прав доступа в 1С БИТ.ФИНАНС.

Почему настройка прав доступа критична для управления финансами компании

Финансовая функция напрямую зависит от данных и операций, которые формируются в учетных системах. Любое изменение (от корректировки показателя до проведения операции) влияет на итоговую картину бизнеса. Если доступ к этим действиям не ограничен и не структурирован, контроль теряется: сложно понять, кто отвечает за результат, на каком этапе возникло отклонение и можно ли доверять данным.

Разграничение прав задает понятную и управляемую логику работы. Каждое действие закрепляется за конкретной ролью и выполняется в рамках своих полномочий. Это помогает выстроить последовательность операций: от ввода данных до проверки и утверждения. В результате снижается зависимость от отдельных сотрудников, а процессы становятся воспроизводимыми и контролируемыми.

Если модель доступов не выстроена, возникает обратная ситуация: пользователи получают лишние права, начинают выполнять несвойственные им функции и работать с данными вне своей зоны ответственности. Это искажает финансовую картину, усложняет контроль и создает риски, которые сложно выявить без детального анализа.

Причины, почему разграничение прав критично:

- Предотвращение ошибок: разделение функций исключает возможность полного контроля над операцией одним пользователем и снижает риск некорректных действий.

- Достоверность финансовых данных: фиксация ролей и действий обеспечивает прозрачность изменений и повышает надежность отчетности.

- Контроль активов и ликвидности: ограничение доступа к операциям и данным снижает вероятность финансовых потерь.

- Соблюдение регламентов и требований: четкое распределение полномочий необходимо для выполнения внутренних процедур и внешних требований.

- Фиксация ответственности: каждое действие привязано к конкретному пользователю, что упрощает контроль и анализ отклонений.

Какие виды прав доступа используются в финансовых системах

Разграничение доступа в финансовых системах строится на нескольких уровнях. Каждый из них отвечает за свою часть управления — от настройки инфраструктуры до выполнения операций и контроля данных. Такая структура позволяет разделить зоны ответственности и ограничить влияние отдельных пользователей на финансовые процессы.

Права доступа в системе группируются по назначению и уровню полномочий. Это формирует управляемую модель и исключает ситуацию, когда пользователь получает избыточные права.

Административные права доступа

Административный уровень дает полный доступ к настройкам системы и управлению правами других пользователей. Такие полномочия позволяют изменять параметры учетной модели, настраивать правила работы системы, управлять учетными записями и ролями.

Фактически это контроль над инфраструктурой. Пользователь с административными правами влияет на конфигурацию и логику работы финансового учета, поэтому такие права требуют строгого ограничения и контроля. Как правило, такие доступы есть у ИТ-администраторов или ключевых специалистов, обеспечивающих работоспособность системы.

Индивидуальные или пользовательские права доступа

Пользовательский уровень определяет действия сотрудника в рамках его роли. Это основной уровень доступа, используемый в повседневной работе.

Ключевые операции включают:

- просмотр данных без возможности изменений

- ввод и редактирование данных в рамках полномочий

- удаление и изменение объектов учета

- управление отдельными элементами системы

- изменение или ограничение прав в рамках своей зоны

Такое разграничение ограничивает влияние пользователя на данные и фиксирует ответственность за конкретные действия. В корректной модели сотрудник получает только необходимые полномочия.

Вариант, когда одному пользователю прописываются разрешения и ограничения. Хороший пример здесь — генеральный директор, у которого открыто намного больше как данных, так и веб-ресурсов, чем у рядовых пользователей низкого ранга. Такой подход позволяет учитывать персональные требования к доступу, но требует тщательного контроля, так как усложняет сопровождение системы и может привести к «разрастанию» индивидуальных настроек при отсутствии регламента.

Групповые права доступа

Групповой подход предполагает назначение прав не конкретному пользователю, а роли или группе пользователей с одинаковыми функциями. Это упрощает управление доступами и снижает вероятность ошибок при настройке.

Пользователь получает права автоматически при включении в группу. При необходимости расширения полномочий доступ оформляется через отдельную процедуру и предоставляется на ограниченный срок.

В этом случае права разрешены или запрещены целому отделу, где группа людей выполняет сходные рабочие задачи. Например, отдел бухгалтерии располагает правами доступа к 1C и интернету, но в то же время не имеет прав доступа для внутренних ресурсов компании, имеющих отношение к отделу продаж или маркетинга.

Групповое разграничение прав доступа считается оптимальным и гибким вариантом управления, потому что позволяет задать права целой группе пользователей, объединенных решением одинаковых задач. Это экономит время и исключает рутинную работу администраторов по назначению прав каждому сотруднику индивидуально.

Модели управления доступом

Для управления правами используются модели, которые определяют правила их назначения и контроля.

- DAC (дискреционная модель)

Полномочия назначаются владельцами ресурсов. Подход прост в реализации, но ограничен с точки зрения контроля и плохо масштабируется.

- MAC (мандатная модель)

Доступ определяется уровнем конфиденциальности данных. Объекты и пользователи получают метки безопасности, на основе которых формируется доступ. Модель обеспечивает высокий уровень защиты, но требует сложной настройки.

- RBAC (ролевая модель)

Права формируются через роли — заранее определенные наборы полномочий для типовых функций. Подход позволяет централизованно управлять доступами и подходит для средних и крупных компаний.

- ABAC (атрибутивная модель)

Доступ определяется набором условий: ролями, характеристиками пользователя, объекта и контекста. Модель дает гибкость и применяется в сложных распределенных системах.

Выбор модели определяет, насколько управляемой и масштабируемой будет система разграничения доступа.

Ошибки при настройке прав доступа

Ошибки в настройке прав доступа напрямую влияют на качество финансового управления. Они приводят к искажению данных, нарушению регламентов и снижению прозрачности процессов. В большинстве случаев проблемы возникают не из-за отсутствия инструментов, а из-за некорректной логики настройки и отсутствия контроля.

Ниже рассмотрели ошибки, которые чаще всего встречаются при настройке доступов в системах, и их последствия для бизнеса.

| Ошибка | Последствия |

| Избыточные доступы («всем всё видно») | Пользователи получают доступ к данным и операциям вне своей зоны ответственности. Это повышает риск некорректных изменений, утечек информации и конфликтов внутри компании. |

| Доступы «на вырост» | Сотрудникам заранее выдаются расширенные права «на будущее». В результате текущая модель контроля нарушается: пользователь может выполнять действия, которые не требуются для его задач. |

| Отсутствие разграничения по ЦФО и другим аналитикам | Пользователи видят и могут изменять данные других подразделений. Это искажает ответственность за показатели и усложняет анализ отклонений. |

| Совмещение ролей без контроля | Один пользователь выполняет функции ввода, проверки и утверждения. Теряется принцип независимого контроля, возрастает риск ошибок и злоупотреблений. |

| Отсутствие разделения операций (ввод / согласование / утверждение) | Процессы становятся формальными: данные могут быть внесены и утверждены одним и тем же сотрудником без проверки. Это снижает достоверность информации. |

| Отсутствие регулярного пересмотра прав | Пользователи сохраняют доступы после смены роли или завершения задач. В системе накапливаются избыточные права, которые не соответствуют текущей структуре компании. |

| Ручное назначение прав без единой модели | Доступы настраиваются точечно и несистемно. Это приводит к разрозненной логике, усложняет администрирование и повышает вероятность ошибок. |

| Использование общих учетных записей | Невозможно определить, кто именно выполнил действие. Теряется контроль и усложняется разбор инцидентов. |

Наличие даже одной из этих ошибок снижает управляемость финансового контура. При их сочетании система перестает выполнять контрольную функцию: данные становятся уязвимыми, а процессы — непрозрачными.

Как организовать процесс управления правами доступа

Разграничение прав доступа требует выстроенного процесса, который охватывает весь жизненный цикл сотрудника в системе. Без формализованного подхода доступы со временем теряют актуальность: накапливаются избыточные права, нарушается логика ролей, снижается прозрачность действий пользователей.

- Запрос доступа

Процесс начинается с запроса на предоставление доступа. Его формирует руководитель или владелец функции, исходя из задач сотрудника и его роли в компании. В запросе фиксируются требуемый уровень доступа, перечень объектов, к которым необходим доступ, срок действия прав и обоснование. Это позволяет связать права с конкретными задачами и избежать их выдачи без явной необходимости.

- Согласование

Запрос проходит согласование с владельцами данных, представителями финансовой функции или службы информационной безопасности. Оценивается соответствие запрашиваемого доступа роли сотрудника, проверяется обоснованность и исключается избыточный уровень полномочий. На этом этапе формируется контроль за доступом к критичным данным и операциям.

- Назначение прав

После согласования права фиксируются в системе. Предпочтительно использовать ролевую модель, при которой доступы назначаются через роли или группы пользователей. Это обеспечивает единообразие настроек и упрощает сопровождение. Учитываются уровень доступа, область данных (подразделения, проекты, организации), а также срок действия прав.

- Контроль использования

После назначения доступов важно отслеживать их использование. Анализируются действия пользователей, изменения данных и соответствие операций выданным полномочиям. Такой контроль позволяет выявлять отклонения, когда действия выходят за рамки роли или затрагивают данные вне зоны ответственности.

- Регулярный пересмотр прав

Права доступа пересматриваются при изменении роли сотрудника, его участии в новых проектах или изменении структуры компании. Дополнительно проводится периодический аудит для выявления неиспользуемых и избыточных прав. Это поддерживает актуальность модели доступа и снижает накопление лишних полномочий.

По мере роста компании управление доступами усложняется: увеличивается количество пользователей, ролей и объектов данных. Ручное администрирование становится менее управляемым. Автоматизация позволяет стандартизировать процесс, обеспечить контроль согласований, фиксировать действия пользователей и поддерживать актуальность прав доступа.

Настройка ролей и прав доступа в БИТ.ФИНАНС

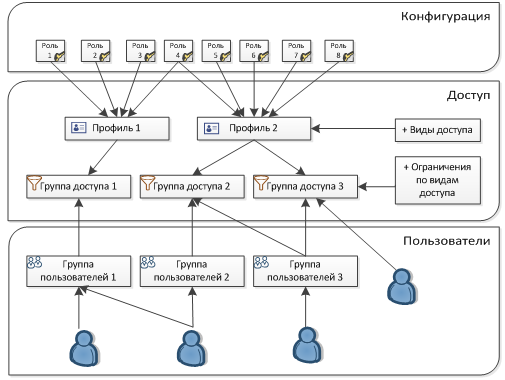

В БИТ.ФИНАНС права доступа настраиваются через профили групп доступа. Это основной механизм, через который определяется, что пользователь может делать в системе и к каким данным у него есть доступ.

Профиль группы доступа — это связка ролей и ограничений по данным. Роли отвечают за действия (например, просмотр, ввод, изменение, согласование), а ограничения — за то, какие именно данные доступны пользователю. Такой подход позволяет управлять доступом централизованно: вместо настройки прав для каждого пользователя назначается профиль, уже содержащий нужную логику.

Особенность БИТ.ФИНАНС в том, что права доступа привязываются не к пользователям, а к их роли в финансовой модели компании и зоне ответственности. Это позволяет выстроить устойчивую и управляемую систему доступа без избыточных настроек.

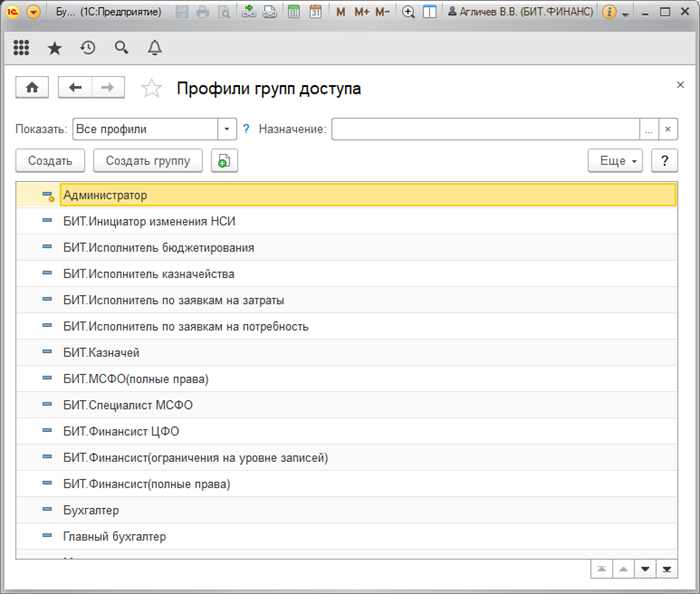

Профили групп доступа, роли и их назначение

Система уже содержит готовый набор профилей, которые можно использовать как есть или адаптировать под структуру компании. Каждый профиль задает доступ к определенным подсистемам и объектам.

Профили с полным доступом используются для сотрудников, отвечающих за настройку и ведение учета, где требуется полный доступ к функциональности системы. Например, профиль «БИТ.Финансист (полные права)» дает доступ ко всем объектам системы, за исключением технических настроек. Отдельно предусмотрены профили для работы с МСФО, где пользователь получает доступ к данным и настройкам международного учета.

Профили групп доступа в БИТ.ФИНАНС

Есть и профили с ограничениями. В них используется механизм ограничения на уровне записей (RLS), который позволяет задать доступ к данным и зафиксировать зону ответственности пользователя. Например, «БИТ.Финансист ЦФО» позволяет работать с данными только в рамках конкретного центра финансовой ответственности или проекта, а «БИТ.Исполнитель казначейства» ведет платежи и реестры, при этом доступ к данным может быть ограничен по ЦФО, статьям, проектам и исполнителям.

Дополнительно в системе предусмотрены профили, построенные на базе стандартного механизма 1С — Библиотеки стандартных подсистем (БСП). Это альтернативный вариант настройки ограничений доступа, который используется в ряде сценариев.

Например:

- «БИТ.Финансист – модель БСП»

- «БИТ.Исполнитель казначейства – модель БСП»

- «БИТ.Исполнитель бюджетирования – модель БСП»

- «БИТ.Казначей – модель БСП»

- «БИТ.Специалист по закупкам – модель БСП»

Система прав доступа БСП в 1С

Такой подход позволяет сразу задать типовые роли: финансист, исполнитель, специалист по закупкам, сотрудник МСФО и другие. Пользователь получает нужный набор прав через назначение профиля, без ручной настройки каждого действия.

Гибкая настройка профилей и ограничений доступа (RLS) h3

Профили, роли и ограничения в БИТ.ФИНАНС можно настраивать под конкретную структуру компании. Модель доступа учитывает организационную иерархию, распределение функций и требования к контролю. Это позволяет использовать систему как в одной компании, так и в холдингах с разделением по юрлицам, подразделениям и направлениям деятельности.

Настройка прав доступа строится на нескольких уровнях.

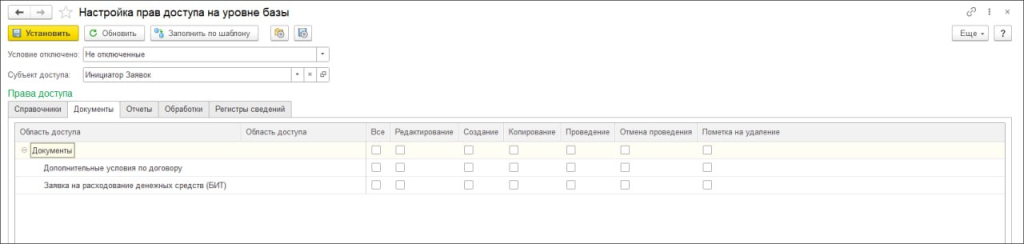

Первый уровень — доступ на уровне базы. Система задает правила, что пользователь может делать с объектом системы. Например, есть заявка на расходование ДС. Настройка прав доступа на уровне базы позволяет ограничить или выдать права пользователю на: редактирование, создание, копирование, проведение, отмену проведения и пометку на удаление документа.

Настройка прав доступа на уровне базы в БИТ.ФИНАНС

Второй уровень — ограничения на уровне записей (RLS). Здесь система уже управляет не объектами, а конкретными данными внутри них. В системе доступно использование двух вариантов: механизма RLS на базе 1С:БСП и механизма RLS БИТ.ФИНАНС.

Доступ настраивается по аналитикам: ЦФО, статьи оборотов, проекты, исполнители, пользователи. В результате пользователь работает только со «своими» данными, даже если у него есть доступ к одному и тому же документу с другими сотрудниками.

RLS применяется и к связанным справочникам. Например, можно включить ограничение доступа к договорам контрагентов. Тогда система будет проверять, есть ли у пользователя доступ к организации, ЦФО или проекту, указанным в договоре, и только после этого показывать запись. Такой подход используется для ролей, связанных с казначейством, бюджетированием и заявками.

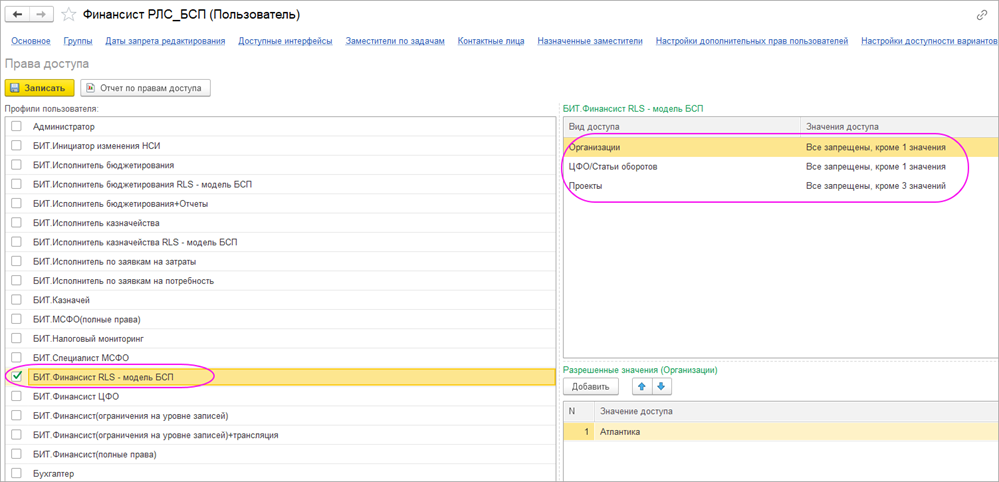

Настройка прав доступа на уровне записей, механизм RLS «1С:БСП» в БИТ.ФИНАНС

В профилях, построенных на базе БСП, ограничения задаются через стандартный механизм «Управление доступом». Доступ настраивается по видам: организации, ЦФО и статьи оборотов, проекты, пользователи. Для аналитики «ЦФО/Статьи оборотов» предусмотрен отдельный механизм, который позволяет задавать конкретные комбинации аналитик, с которыми может работать пользователь.

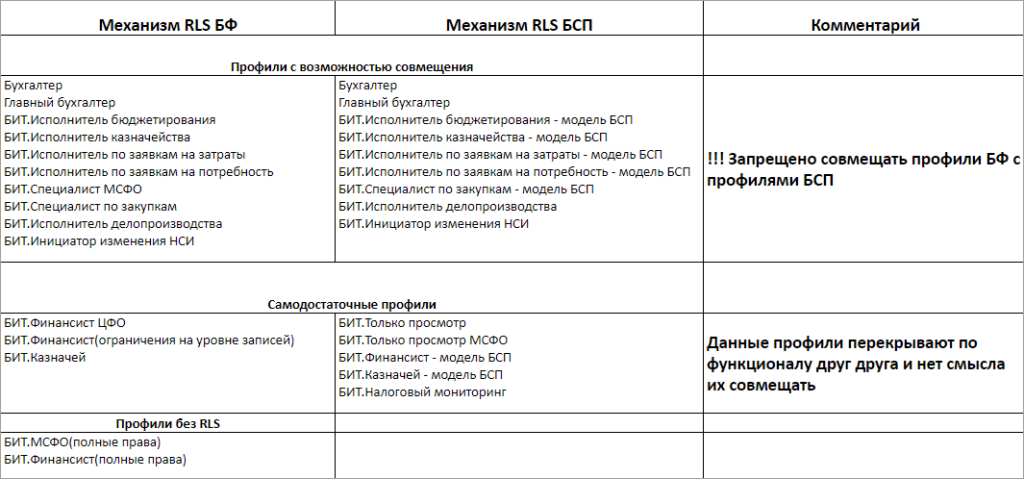

Важно учитывать, что профили на базе БСП не рекомендуется использовать вместе с другими профилями БИТ.ФИНАНС: это может привести к конфликтам ограничений. Перед их использованием необходимо выполнить регламентное задание по заполнению данных для ограничения доступа.

Третий уровень — доступность элементов интерфейса. Можно настроить, какие поля, кнопки и команды видит пользователь. Это позволяет упростить интерфейс для исполнителей и, наоборот, оставить расширенный функционал для финансистов и администраторов.

Комбинация этих уровней позволяет точно задать модель доступа. Например, исполнитель может видеть только свои заявки в рамках своего ЦФО и проекта, без доступа к настройкам и лишним полям. Казначей — работать с платежами по группе ЦФО, но не видеть бюджеты других направлений. Финансист с полными правами — контролировать все процессы без ограничений по данным.

Редактирование и совмещение профилей

В системе доступен справочник «Поставляемые профили групп доступа БИТ.ФИНАНС» с перечнем всех поставляемых профилей и ролей. Он используется как основа для настройки и помогает быстро подобрать подходящий профиль под задачу.

При необходимости одному пользователю можно назначить несколько профилей. При этом важно учитывать правила их совмещения: не все комбинации допустимы. Некорректное сочетание профилей может привести к конфликтам или избыточным правам.

Дополнительно в системе настраиваются отдельные права для специфичных действий. Например, можно ограничить возможность вручную добавлять визы в процессы согласования, разрешить просмотр списка согласующих независимо от доступа к разделу управления процессами или дать право управлять заместителями пользователей. Эти настройки дополняют базовую модель и позволяют точнее контролировать действия в системе.

Разделение прав по операциям

В профилях права доступа настраиваются одновременно на уровне действий и на уровне данных. Пользователь может иметь право на просмотр, ввод, изменение или согласование данных.

Это позволяет дает возможность точно задать границы работы пользователя, связать доступ с его ролью в финансовой модели компании и разделить роли в процессах. Один сотрудник вводит данные, другой проверяет, третий утверждает. Такое разделение закладывается на уровне профилей и не требует дополнительных настроек в каждом документе.

Маршруты согласования

Права доступа связаны с процессами согласования. В системе можно задать, кто участвует в согласовании, в какой последовательности проходят этапы и кто принимает окончательное решение.

Таким образом, контроль встроен в сам процесс работы с данными. Пользователь не сможет перейти к следующему этапу без выполнения условий, заданных в маршруте.

Контроль и аудит действий

Все действия пользователей фиксируются. Система сохраняет информацию о том, кто и какие изменения вносил, когда это происходило и к каким данным это относилось. Это позволяет отслеживать изменения, разбирать спорные ситуации и контролировать корректность работы с данными.

Читайте также: Настройка прав пользователей в 1С

Рекомендации по настройке прав доступа для финансового директора

Эффективное управление правами доступа формируется как часть архитектуры финансового контура. От того, как выстроена модель доступа, зависит качество данных, управляемость процессов и возможность контроля на уровне компании.

Сформируйте ролевую модель доступа

Структура доступа должна формироваться от ролей, а не от конкретных пользователей. Роль отражает функциональную обязанность сотрудника и определяет, какие операции и данные ему доступны. Такой подход позволяет избежать точечных настроек и упрощает управление системой при изменении структуры компании или кадровых перестановках. Пользователь получает доступ в рамках своей роли, без необходимости индивидуальной настройки каждого элемента.

Разделяйте этапы процессов

В финансовых процессах важно разделять роли участников по этапам работы с данными: ввод, согласование и утверждение. Совмещение этих функций в рамках одного пользователя снижает уровень контроля и делает процесс менее прозрачным. Разделение позволяет выстроить независимую проверку и закрепить ответственность за каждый этап.

Ограничивайте доступ по аналитике

Доступ к данным должен быть ограничен в разрезе управленческих аналитик: подразделений, проектов, центров финансовой ответственности. Пользователь работает только с теми данными, за которые он отвечает. Это формирует прозрачную структуру управления и позволяет точно определять источники отклонений в показателях.

Актуализируйте права доступа

Структура прав доступа должна регулярно пересматриваться. Любые изменения в компании — перевод сотрудника, изменение функций, запуск новых проектов — требуют корректировки доступов. Периодический аудит позволяет выявлять избыточные права, которые сохраняются после изменения роли, и исключать накопление неактуальных разрешений.

Контролируйте фактические действия

Назначенные права должны сопоставляться с реальными действиями пользователей. Анализ операций позволяет выявлять несоответствия: доступы, которые не используются, или действия, выходящие за пределы роли. Такой контроль формирует дополнительный уровень проверки и помогает поддерживать корректность работы финансовой системы.

Автоматизируйте управление доступами

При росте компании ручное управление правами становится источником ошибок и несогласованностей. Использование автоматизированных механизмов позволяет задать единые правила назначения доступа, контролировать согласование, фиксировать изменения и поддерживать актуальность модели. Это снижает нагрузку на администраторов и повышает предсказуемость работы системы.

Заключение

- Разграничение прав доступа определяет, насколько управляемым и контролируемым является финансовый контур компании.

- Отсутствие четкой модели доступа приводит к искажению данных, потере контроля и росту операционных рисков.

- Некорректная настройка прав приводит к искажению данных, нарушению регламентов и снижению прозрачности финансового контура.

- Ролевая модель — базовый подход, который позволяет системно управлять правами и избежать хаотичных настроек.

- Регулярный пересмотр прав необходим для поддержания актуальности модели доступа и устранения избыточных полномочий.

- Ошибки в настройке прав чаще связаны с отсутствием логики и регламентов управления доступами.

- В БИТ.ФИНАНС доступ настраивается одновременно на уровне действий и данных, что позволяет точно задать границы работы пользователя.

- Система прав доступа должна рассматриваться как часть финансовой архитектуры, а не как техническая настройка.